Программа-вымогатель 27 июня заблокировала компьютеры и зашифровала файлы в десятках компаний по всему миру.

Сообщается, что больше всех пострадали украинские компании - вирус заразил компьютеры крупных компаний, госструктур и объектов инфраструктуры.

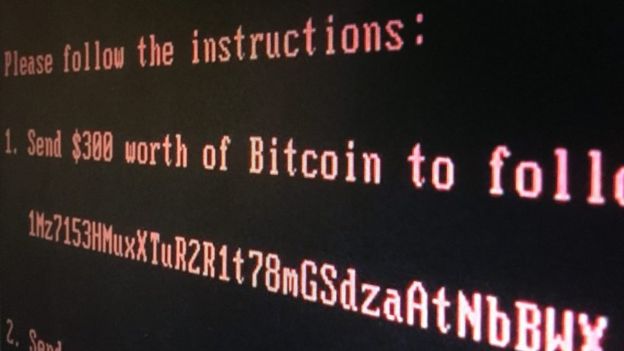

За расшифровку файлов вирус требует от жертв 300 долларов в биткойнах.

Русская служба Би-би-си отвечает на главные вопросы о новой угрозе.

Распространение вируса началось с Украины. Пострадали аэропорт "Борисполь", некоторые региональные подразделения "Укрэнерго", сети магазинов, банки, СМИ и телекоммуникационные компании. Отключились компьютеры и в правительстве Украины.

Вслед за этим наступила очередь компаний в России: "Роснефть", "Башнефть", Mondelеz International, Mars, Nivea и другие также стали жертвами вируса.

Жертвы в других странах - британская рекламная компания WPP, американская фармацевтическая компания Merck & Co, крупный датский грузоперевозчик Maersk и другие.

Эксперты пока не пришли к единому мнению относительно происхождения нового вируса. Компании Group-IB и Positive Technologies видят в нем разновидность вируса Petya 2016 года.

"Это вымогательское программное обеспечение использует как хакерские методы и утилиты, так и стандартные утилиты системного администрирования, - комментирует руководитель отдела реагирования на угрозы информационной безопасности Positive Technologies Эльмар Набигаев. - Все это гарантирует высокую скорость распространения внутри сети и массовость эпидемии в целом (при заражении хотя бы одного персонального компьютера). Результатом является полная неработоспособность компьютера и шифрование данных".

В румынской компании Bitdefender видят больше общего с вирусом GoldenEye, в котором Petya объединяется с еще одним вредоносом под названием Misha. Преимущество последнего - для шифрования файлов он не требует у будущей жертвы права администратора, а добывает их самостоятельно.

Брайан Кэмбелл из Fujitsu и ряд других экспертов полагают, что новый вирус использует украденную у Агентства национальной безопасности США, модифицированную программу EternalBlue.

После публикации этой программы хакерами The Shadow Brokers в апреле 2017 года весь мир облетел созданный на ее основе вирус-вымогатель WannaCry.

Используя уязвимости Windows, эта программа позволяет вирусу распространяться на компьютеры по всей корпоративной сети. Оригинальный же Petya рассылался по электронной почте под видом резюме и мог заражать только тот компьютер, где это резюме открывали.

Microsoft опубликовала заплатку против EternalBlue еще в марте 2017 года, однако не все воспользовались ей даже после эпидемии WannaCry.

В "Лаборатории Касперского" заявили "Интерфаксу", что вирус-вымогатель не принадлежит к ранее известным семействам вредоносного программного обеспечения.

"Программные продукты "Лаборатории Касперского" детектируют данное вредоносное ПО как UDS:DangeroundObject.Multi.Generic.", - отметил руководитель отдела антивирусных исследований "Лаборатории Касперского" Вячеслав Закоржевский.

В общем, если и называть новый вирус русским именем, нужно иметь в виду, что внешне он больше похож на чудовище Франкенштейна, поскольку собран из нескольких вредоносных программ. Доподлинно известно, что вирус появился на свет 18 июня 2017 года.

Image captionЗа расшифровку файлов и разблокировку компьютера вирус требует 300 долларов

WannaCry понадобилось всего несколько суток в мае 2017 года, чтобы достичь статуса самой массовой кибератаки подобного рода в истории. Обгонит ли новый вирус-вымогатель своего недавнего предшественника?

За неполные сутки злоумышленники получили от своих жертв 2,1 биткойна - порядка 5 тыс. долларов. WannaCry за тот же срок собрал 7 биткойнов.

При этом, по мнению Эльмара Набигаева из Positive Technologies, бороться с новым вымогателем сложнее.

"Помимо эксплойта [уязвимости в Windows] эта угроза распростряется также с помощью учетных записей операционных систем, украденных с помощью специальных хакерских утилит", - отметил эксперт.

Как бороться с вирусом?

В качестве профилактики эксперты советуют вовремя устанавливать обновления для операционных систем и проверять файлы, полученные по электронной почте.

Продвинутым администраторам советуют временно отключить протокол передачи данных в сети Server Message Block (SMB).

Если же компьютеры оказались заражены - ни в коем случае не платить злоумышленникам. Нет никакой гарантии, что, получив оплату, они расшифруют файлы, а не станут требовать больше.

Остается только ждать программу-дешифровщик: в случае с WannaCry на ее создание у специалиста французской компании Quarkslab Адриена Гинье ушла неделя.

***

Первая программа-вымогатель AIDS (PC Cyborg) была написана биологом Джозефом Поппом в 1989 году. Она скрывала каталоги и шифровала файлы, требуя выплатить около 189 долларов за "продление лицензии" на счет в Панаме. Свое детище Попп распространял с помощью дискет по обычной почте, совершив в общей сложности около 20 тысяч отправлений. Попп был задержан при попытке обналичить чек, но избежал суда - в 1991 году его признали невменяемым.

bbc.com

16:22

16:11

13:18

12:59

10:45

09:03

20:33

13:39

13:55

10:35

17:02

16:25

13:08

10:49

09:53

19:15

18:48

18:38

17:16

16:39

10:14

15:23

15:09

12:03

11:45

13:55

12:03

11:49

11:12

14:15

11:39

10:52

18:00

12:51

12:22

10:04

15:55

15:09

14:54

14:23

13:55

13:05

17:59

17:59

17:59

17:04

16:25

14:59

14:48

13:06

| Вс | Пн | Вт | Ср | Чт | Пт | Сб | |

| 1 | 2 | 3 | 4 | 5 | |||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 | |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 | |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 | |

| 27 | 28 | 29 | 30 | ||||

16:17

10:00

12:58

15:39

09:49

13:25

14:04

12:51

15:28

12:39

13:24

13:02

12:39

15:08

11:15

14:33

12:26

11:23

13:25

15:19

14:27

15:16

12:13

15:14

14:44

13:25

11:06

13:12

11:13

14:15

11:26

09:35

11:41

10:37

10:55

12:28

12:13

12:51

11:35

10:45

16:51

10:21

14:27

12:37

11:23

13:03

10:47

13:03

13:15

14:58